Sicherheit

Diese Dokumentation wird derzeit von unseren Handbuch-Redakteuren überarbeitet.

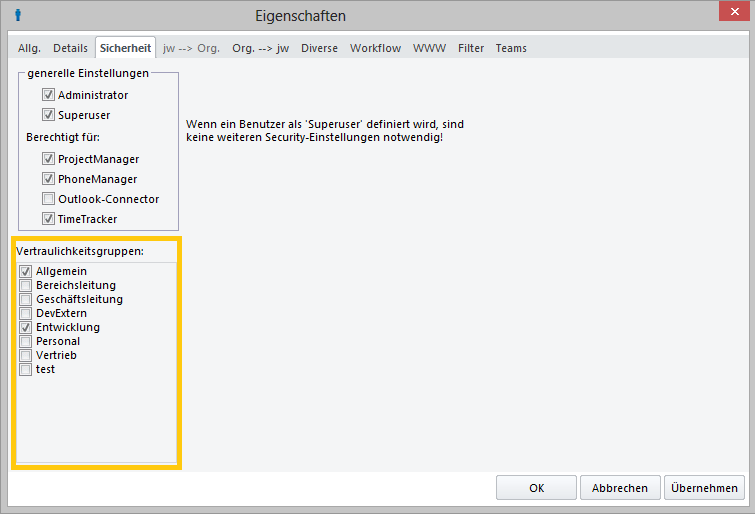

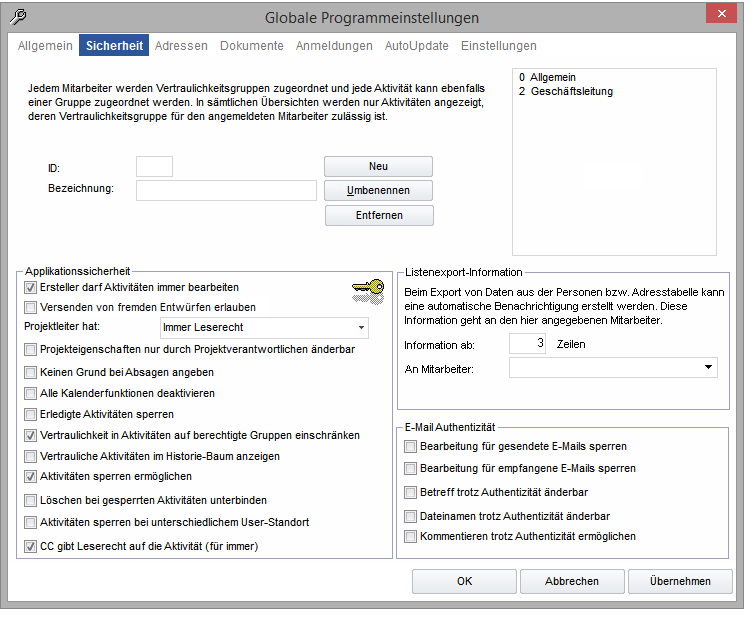

Vertraulichkeitsgruppen: | Diese Funktion bietet Ihnen die Möglichkeit eine Vertraulichkeitsgruppe zu erstellen. Die Vertraulichkeitsgruppen können Sie innerhalb einer Aktivität für die Berechtigungen verwenden. Vertraulichkeitsgruppe erstellen: Die Gruppe wird sofort im linken Bereich angezeigt. Vertraulichkeitsgruppen umbenennen: Vertraulichkeitsgruppen entfernen: Achtung Für diesen Vorgang müssen alle User aus Consolidate abgemeldet sein. Wählen Sie die Gruppe in der Liste (links) aus und klicken Sie auf "Entfernen". Wenn Aktivitäten mit dieser Vertraulichkeitsgruppe vorhanden sind, fragt Consolidate ob Sie die Gruppe wirklich löschen wollen. Mitarbeiter zur Vertraulichkeitsgruppe hinzufügen:

Speichern Sie Ihre Änderungen mit „Übernehmen“ oder „OK“. |

Listenexport-Informationt: | Zeileneinträge können von Mitarbeiter/innen aus einer Adress-/ oder Personentliste in eine Excel bzw. CSV-Datei exportiert werden. Tragen Sie hier die Anzahl an Zeilen und den/die Mitarbeiter/in oder ein Team ein, welche/r bei Überschreitung des Wertes eine Meldung erhalten soll. Überschreitet die Anzahl der exportierten Zeilen die definierte Anzahl, so erfolgt eine Meldung an die angegebene Person oder an das Team . Diese Meldung beinhaltet folgende Informationen: |

Applikationssicherheit: | Versenden von fremden (E-Mail) Entwürfen erlauben: Wird die Option deaktiviert, wird diese Möglichkeit unterbunden. Projekteigenschaften nur durch Projektverantwortlicher änderbar: CC gibt Leserecht auf die Aktivität (immer): Auch wenn die Sicherheits-Einstellungen nachträglich geändert werden, kann der/die Mitarbeiter/in die Aktivität finden. Ein CC hebelt in diesem Fall die Sicherheits-Einstellungen (bzgl. Lesen) aus. Ist diese Option nicht aktiviert, ist die Vorgehensweise wie bisher: Bekommt ein/e Mitarbeiter/in eine Aktivität als CC (Mitarbeiter ist nicht in der Vertraulichkeitsgruppe oder in der Aktivitäten-Sicherheit hinterlegt), kann der/die Mitarbeiter/in diese Aktivität in keiner Liste mehr finden. Es erscheint auch kein Hinweis, dass der/die Mitarbeiter/in diese Aktivität nicht mehr findet! |

E-Mail Authentizität: | Bearbeitung für gesendete E-Mails sperren: Bearbeitung für empfangene E-Mails sperren: Betreff trotz Authentizität änderbar: Dateiname trotz Authentizität änderbar: Kommentieren trotz Authentizität ermöglichen: Eine genaue Beschreibung der Kommentieren-Funktion finden Sie unter "Schaltflächen und Optionen". |